Golpes no Whatsapp: como se proteger e o que fazer se for vítima:

Crédito, Reuters

Conheça, a seguir, alguns dos mecanismos mias comunsgolpes e entenda o que você pode fazer se caiualgum deles.

1. Promessaresgatedinheiro

Na última semana, o lançamento do sistema do BC (Banco Central) que permite a consulta a valoresdinheiro esquecidosbancos e outras instituições financeiras foi usado para tentativasgolpes com links falsos que prometem a consulta do saldo e até o saque adiantado.

Quando o usuário clica e insere seus dados, as informações vão direto para os criminosos. Além disso, os links podem instalar vírus diretamente no aparelho.

Como evitar esse golpe

O próprio Banco Central distribuiu algumas dicas:

- O site para consulta ao dinheiro esquecido e para solicitaçãovalores é valoresareceber.bcb.gov.br e nenhum outro deve ser usado;

- O BC não envia links e não entracontato para tratar sobre valores a receber ou para confirmar seus dados pessoais;

- A pessoa não deve fazer qualquer tipopagamento para ter acesso aos valores e nem deve clicarlinks suspeitos;

- Apenas após acessar o sistema e somente no casopedir o resgate sem indicar uma chave Pix para a transferência é que pode haver algum contato da instituição financeira para tratar do repasse dos valores. Não existe qualquer tipocobrança para o cidadão.

"Os criminosos criam links falsos com frequência quando um novo serviço é lançado, como no caso do resgate. Nesses casos, as pessoas devem verificar nos sites oficiais (no exemplo, do Banco Central), onde estarão definidos todos os procedimentos a serem adotados. Vale muito a pena verificar também o número ou o endereço eletrônico que 'enviou' o email. Já tivemos oportunidadeidentificar golpes sofisticados que utilizam endereços eletrônicos que,principio, se vinculam a uma determinada empresa, mas a maior parte dos golpes utiliza as plataformas gratuitasenvioemail, utilizando o nome da entidade vinculada ao golpe, como por exemplo 'banco.central@mail.com'", indica Quedevez.

Caíum golpe e transferi dinheiro para o criminoso. E agora?

Caso a transferênciarecursos tenha se concretizado, é importante fazer o boletimocorrência o quanto antes e comunicar imediatamente a instituição financeira, tanto aorigem quanto adestino, se diferentes.

Os dados da conta bancária e o número do telefoneorigem do golpe contribuem para as investigações que podem ser iniciadas a partir da denúncia formal. "Claro que háse considerar a possibilidadeo criminoso estar utilizando um CPF que não lhe pertence e uma conta corrente fraudulenta, mas ainda assim, para a denúncia, todo e qualquer dado pode ser relevante e merece ser reportado, já que tais informações associadas a outras igualmente relevantes e objetodenúncias realizadas por outras vítimas podem contribuir para identificação do crime e do golpista", instrui a advogada Alessandra Borelli, CEO da Opice Blum Academy, empresa especializadaconhecimentodireito digital e proteçãodados.

As capitais e grandes cidades geralmente possuem delegacias especializadascrimes digitais, que possuem mais ferramentas e expertise para lidar com esse tipogolpe. "Independentemente disso, como os criminosos atuamtodo o país, a vítima deverá sempre buscar a autoridade policial local", diz Gustavo Fiuza Quedevez.

Além do boletimocorrência, a denúncia também pode ser feita diretamente para o e-mail 'support@whatsapp.com'. Quanto mais informações para demonstrar a estratégia utilizada para o golpe e possível identificaçãoautoria, melhor.

2. WhatsApp clonado

Para clonar a contaWhatsapp, o golpista se passa por uma empresa conhecida do usuário, como sitesvarejo muito populares ou com alguma oportunidade -evento outrabalho, por exemplo - que seja interessante para a vítima.

Na ligação ou trocamensagens, o criminoso envia uma solicitação para o númerocelular da vítima e,seguida, pede o códigoseis dígitos do WhatsApp que aparece na tela, o que permite que eles habilitem a contaoutro celular e começar a receber mensagens dos contatos da vítima. Assim, o WhatsApp da vítima é clonado e o golpista passa a ter acesso àlistacontatos, a quem normalmente solicita dinheiro.

Como evitar esse golpe e o que fazer se você foi vítima

Alémcriar a desconfiança já citada, o usuário deve utilizar a confirmaçãoduas etapas no Whatsapp (que funciona como uma senha), alémbuscar um antivírus reconhecido no mercado.

"Embora não inviabilizem por completo a possibilidadegolpe, as ações reduzem o risco. Além disso, nunca é demais indicar que o usuário deve trocar suas senhas periodicamente, evitando a utilizaçãonúmeros vinculados à datas previsíveis, como aniversário, datacasamento ou númerocelular", diz o advogado do escritório BVA.

Se ainda assim o usuário sofreu o golpe, a estratégia, aponta o especialista, deve envolver a contenção dos danos imediatos, como informar bancos, bloquear cartões e alterar senhasemail eplataformas que contenham dados pessoais e financeiros. "O registro perante a autoridade policial deve virseguida."

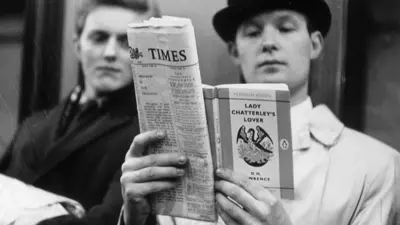

Crédito, PA Media

3. Contas falsas

O usocontas falsas para enganar contatos é outro tipogolpe que se tornou bastante popular no último ano. O criminoso cria uma conta no WhatsApp com um número novo e registra como se fosse a vítima, copiando seu nome, fotoperfil e status. Depois, entracontato com os familiares afirmando ter "trocadonúmero" e pedindo dinheiro emprestado, geralmente para situações com suposta urgência.

O que fazer se criaram uma versão falsa daconta

"Informe o quanto antes para aredecontatosque não se tratavocê, registre um boletimocorrência e contate a operadoratelefonia para denunciar que aquele determinado número está sendo utilizado para práticas criminosas. Além disso, busque ao máximo limitar o acesso a fotos a terceiros. Alguns aplicativos, como o Whatsapp, oferecem a opçãolimitar o acesso àfoto (de perfil) a seus contatos", alerta Quedevez.

Aplicar golpes virtuais pode resultarprisão?

De acordo com a Lei 14.155/21, a práticafraudes, estelionatos, invasãodispositivos com o intuitofurtar, apagar ou alterar dados nos meios digitais, incluindo os golpes via WhatsApp, pode resultaruma condenaçãoquatro a oito anosprisão.

"Para crimesestelionato, a lei torna agravante o furto qualificado por meio eletrônico, o que pode resultarpenareclusão4 a 8 anos e multa. A pena também é aumentadaum a dois terços se o crime for praticado mediante a utilizaçãoservidor mantido fora do país eum terço ao dobro se praticado contra idoso ou vulnerável", explica a advogada Alessandra Borelli.

4. Aplicativos espiões

O WhatsApp também pode ser clonado por spywares, aplicativos espiões que permitem que um hacker - ou até alguém próximo da vítima - monitore as atividadesseu celular.

Assim, o criminoso consegue vigiar a vítima e tem acesso a seus dados pessoais, incluindo informações bancárias e códigoverificação do WhatsApp.

Para se proteger, a recomendação é não baixar aplicativos que prometam ganhos (financeiros ouseguidores nas redes sociais), ou funções que não existem (para saber quem visitou seu perfil no Instagram, por exemplo).

5. Roubochip

Para aplicar o golpe, o criminoso liga para a operadora se passando pelo responsável pela conta, afirmando que o celular foi roubado, e pede o registroum novo chip. Se a operadora for enganada, o antigo número é registrado no novo chip, dando ao golpista o acesso aos grupos e à listacontatos da pessoa no WhatsApp. Quando o novo chip é ativado, o original é bloqueado.

Dá para evitar esse golpe? O que fazer se você foi vítima?

Neste caso, o criminoso age sem qualquer interação com a vítima, então é possível somente controlar os danos, segundo os especialistas.

"A pessoa deve contatar a operadora, formalizar um boletimocorrência e contatar as empresas perante as quais foram realizadas compras (caso tenham ocorrido) para que o cadastro seja bloqueado, buscando ainda os ressarcimentos e indenizações perante o judiciário", diz Gustavo Quedevez.

Sabia que a BBC está também no Telegram? Inscreva-se no canal .

Já assistiu aos nossos novos vídeos no YouTube ? Inscreva-se no nosso canal!

Este item inclui conteúdo extraído do Google YouTube. Pedimosautorização antes que algo seja carregado, pois eles podem estar utilizando cookies e outras tecnologias. Você pode consultar a políticausocookies e os termosprivacidade do Google YouTube antesconcordar. Para acessar o conteúdo clique"aceitar e continuar".

FinalYouTube post, 1

Este item inclui conteúdo extraído do Google YouTube. Pedimosautorização antes que algo seja carregado, pois eles podem estar utilizando cookies e outras tecnologias. Você pode consultar a políticausocookies e os termosprivacidade do Google YouTube antesconcordar. Para acessar o conteúdo clique"aceitar e continuar".

FinalYouTube post, 2

Este item inclui conteúdo extraído do Google YouTube. Pedimosautorização antes que algo seja carregado, pois eles podem estar utilizando cookies e outras tecnologias. Você pode consultar a políticausocookies e os termosprivacidade do Google YouTube antesconcordar. Para acessar o conteúdo clique"aceitar e continuar".

FinalYouTube post, 3