Os riscosestrategia das ruas roletamanter o celular e outros dispositivos conectados ao Bluetooth:estrategia das ruas roleta

Crédito, Getty Images

estrategia das ruas roleta Deixar o Bluetooth do celular ligado pode parecer inofensivo. No entanto, existem alguns riscos que os usuários nem imaginam.

Dias atrás, um grupoestrategia das ruas roletapesquisadores da empresaestrategia das ruas roletasegurança Armis encontrou uma nova falha que "afeta quase todos os dispositivos conectados ao Bluetooth".

Segundo a empresa, o problema não atinge apenas smartphones, mas também aparelhosestrategia das ruas roletaTV, tablets, computadores portáteis e até automóveis. A falha poderia afetar maisestrategia das ruas roleta5,3 bilhõesestrategia das ruas roletadispositivos eletrônicos no mundo.

O problema consisteestrategia das ruas roletaum malware (programa malicioso) chamado BlueBorne, que "se expande como o ar" e permite que hackers tomem o controleestrategia das ruas roletaaparelhos. Assim, eles conseguem acessar dados pessoais e invadir outros dispositivos conectados.

Além do BlueBorne, há mais riscos vinculados a essa tecnologia, segundo os pesquisadores.

"Nós acreditamos que existam muitas outras vulnerabilidades nas plataformas que usam Bluetooth ainda a serem descobertas", afirmou a empresa Armis.

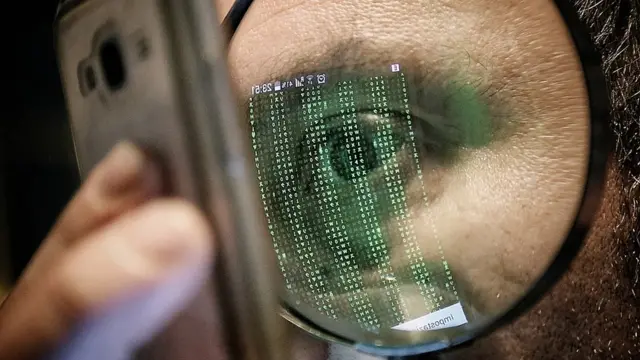

Crédito, Getty Images

Confira abaixo alguns dos perigos desse tipoestrategia das ruas roletaconexão e como os usuários podem se proteger.

'Bluebugging'

Esse tipoestrategia das ruas roletaataque, considerado um dos mais graves, se aproveitaestrategia das ruas roleta"bugs" (erros) na identificação do dispositivo para conseguir controlá-lo.

Os objetivos dos hackers vão da ciberespionagem e rouboestrategia das ruas roletadados à propagaçãoestrategia das ruas roletavírus e criação da chamada botnet (grupoestrategia das ruas roletamáquinas infectadas).

O Blueborne não necessitaestrategia das ruas roletanenhuma ação do dono do aparelho para agir, como o clickestrategia das ruas roletaum link. Bastam dez segundos para que o dispositivo conectado ao Bluetooth seja "invadido".

'Bluejacking'

Outro dos perigos é conhecido como "Bluejacking" - uma espécieestrategia das ruas roletaenvioestrategia das ruas roletamassaestrategia das ruas roletaspam entre aparelhos conectados ao Bluetooth.

Neste caso, o hacker utiliza um protocolo do sistema para enviar mensagens à vítima atravésestrategia das ruas roletaum VCard (cartão eletrônico), uma nota ou um contato. Normalmente, ele nomeia o spam com o nome do próprio dispositivo para ser mais eficiente.

O principal objetivo do método é irritar usuários - ele não é tão nocivo quanto ataques por meioestrategia das ruas roletamalware. Mas hackers já desenvolveram ferramentas que conseguem acesso a agendas, mensagens e dadosestrategia das ruas roletacelulares.

Crédito, Getty Images

'Bluesnarfing'

É mais perigoso que o Bluejacking, pois implica necessariamente o rouboestrategia das ruas roletainformações. O mais comum é o furtoestrategia das ruas roletacontatos, mas a ferramenta também pode acessar outros tiposestrategia das ruas roletadados privadosestrategia das ruas roletacelulares, tablets e computadores, como mensagens e imagens.

Para conseguir, porém, o invasor deve estar a menosestrategia das ruas roletadez metros do equipamento hackeado.

Como se proteger

- Microsoft, Google e Linux liberaram a seus clientes "patches" (espécieestrategia das ruas roletaprogramas que realizam correçõesestrategia das ruas roletadispositivos com falhas);

- Equipamentos mais modernos podem solicitar um códigoestrategia das ruas roletaconfirmação quando alguém tenta se conectar ao dispositivo;

- Configurar o aparelho para o "modo oculto" para que ele se torne invisível a hackers;

- É mais seguro manter o Bluetooth desligado quando ele não está sendo usadoestrategia das ruas roletafato.